In Proof-of-Work-Blockchains wie Bitcoin oder Ethereum Classic entscheidet die Mehrheit der Rechenleistung (Hashrate) darüber, welche Transaktionshistorie als gültig anerkannt wird. Genau hier setzt die sogenannte 51%-Attacke an – ein technisches Risiko mit potenziell gravierenden Folgen für die Integrität eines Blockchain-Netzwerks.

Was ist eine 51%-Attacke?

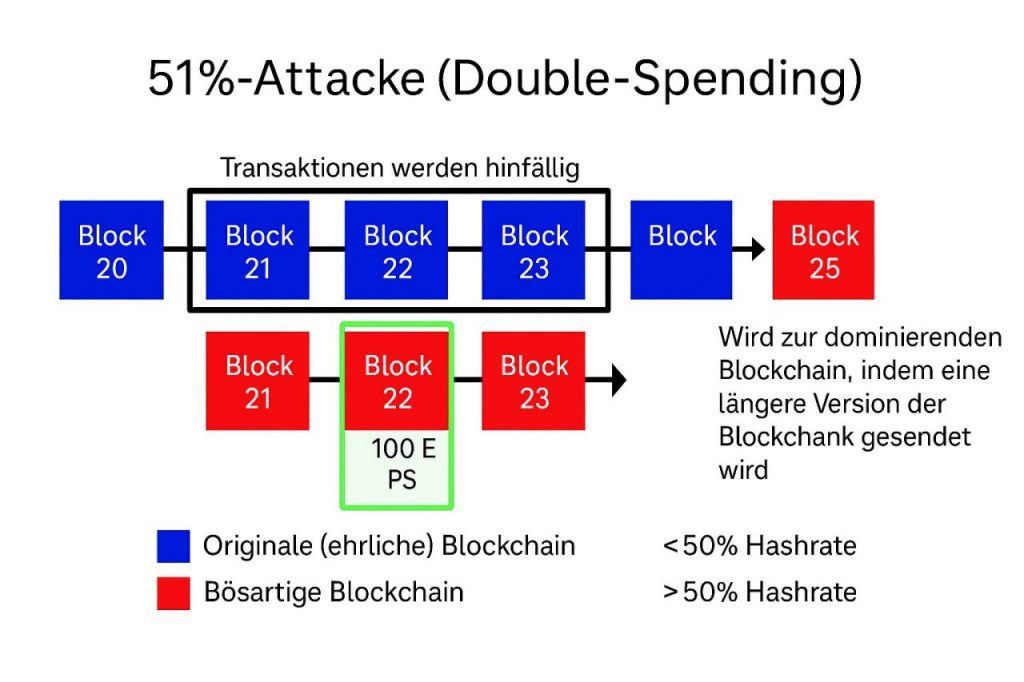

Wenn ein einzelner Akteur oder ein Zusammenschluss (z. B. ein Mining Pool) mehr als 50 % der gesamten Netzwerkkapazität kontrolliert, kann er eine alternative Blockchain erzeugen – und diese als „gültige“ Kette durchsetzen. Der Grund: In Proof-of-Work-Systemen wird die längste bzw. ressourcenintensivste Kette als legitime angesehen.

Wie funktioniert der Angriff konkret?

- Transaktion senden:

Der Angreifer tätigt eine Transaktion an eine externe Partei (z. B. er zahlt 100 Coins an einen Online-Shop oder eine Börse). - Private Chain erzeugen:

Parallel beginnt der Angreifer, eine alternative Chain zu minen – ausgehend vom letzten gemeinsamen Block, jedoch ohne die getätigte Transaktion. Diese Kette bleibt zunächst geheim. - Güter oder Coins erhalten:

Die Gegenpartei sieht die Transaktion auf der öffentlichen Kette, wartet die übliche Anzahl an Bestätigungen ab (z. B. 6 Blöcke bei Bitcoin) – und liefert Ware oder schaltet Coins frei. - Private Chain veröffentlichen:

Sobald die private Kette länger geworden ist als die öffentliche, veröffentlicht der Angreifer diese. - Chain-Reorganisation:

Das Netzwerk erkennt die längere Kette als gültig an. Die vorherige Transaktion verschwindet aus der Historie – obwohl die Gegenleistung bereits erbracht wurde.

Diese Methode ermöglicht sogenannte Double-Spend-Angriffe – die gleiche Coin-Einheit wird mehrmals ausgegeben.

Reale Beispiele

Ethereum Classic (ETC) wurde allein 2020 dreimal erfolgreich attackiert. Auch Bitcoin Gold, Verge und andere kleinere Coins waren betroffen. Der Grund: Geringere Hashrates machen es wirtschaftlich realistisch, für kurze Zeit über 50 % Kontrolle zu erlangen – oft durch Mietservices wie NiceHash.

Was eine 51%-Attacke nicht kann

Wichtig: Der Angreifer kann keine Coins „erfinden“, keine Wallets knacken und auch keine Transaktionen Dritter rückgängig machen. Die Bedrohung betrifft allein die Transaktionshistorie – sie untergräbt aber das Vertrauen in die Unveränderbarkeit („Immutability“) der Blockchain.

Schutzmechanismen

- Hohe Hashrate: Je größer das Netzwerk, desto teurer und schwieriger wird ein Angriff.

- Proof-of-Stake (PoS): Hier zählt das eingesetzte Kapital statt Rechenleistung – eine 51%-Attacke ist möglich, aber wirtschaftlich oft unattraktiv.

- Finalitätskonzepte: Zusätzliche Mechanismen wie Checkpoints, Slashing oder Zeitverzögerungen erhöhen die Sicherheit gegen Chain-Reorganisationen.

Fazit

Eine 51%-Attacke ist kein theoretisches Konstrukt, sondern ein reales Risiko – insbesondere für kleinere Blockchains. Sie demonstriert, dass Dezentralität und Sicherheit kein Selbstläufer sind, sondern kontinuierlich verteidigt werden müssen.